Physische Sicherheit für Kritische Infrastrukturen:

Die Top-Strategien zur Abwehr von Bedrohungen

In diesem Beitrag widmen wir uns einem zentralen Thema: der physischen Sicherheit für kritische Infrastrukturen. Dieses Thema wurde kürzlich von Carsten Drexler, Head of Key Account bei Securitas, auf unserer Veranstaltung ausführlich behandelt. Wir möchten die wichtigsten Punkte aus seinem Vortrag aufgreifen und Ihnen in diesem Beitrag präsentieren.

Bedeutung des Themas „physische Sicherheit“ für kritische Infrastrukturen

Die physische Sicherheit ist ein essenzieller Bestandteil des Schutzes kritischer Infrastrukturen. Obwohl die Aufmerksamkeit oft auf Cybersecurity gerichtet ist, dürfen physische Sicherheitsmaßnahmen nicht unterschätzt werden. Diese Maßnahmen schützen physische Standorte und Anlagen vor unbefugtem Zutritt, Sabotage und anderen Bedrohungen. In einer Zeit, in der die Bedrohungslage stetig wächst, ist der physische Schutz unerlässlich, um die Funktionsfähigkeit und Sicherheit kritischer Infrastrukturen zu gewährleisten.

Überblick über den Inhalt des Blogbeitrags

In diesem Blogbeitrag werden wir folgende Themen behandeln:

-

Was ist physische Sicherheit?

Eine Definition und grundlegende Konzepte, die die Bedeutung und die verschiedenen Aspekte physischer Sicherheit erläutern. -

Bedrohungen für kritische Infrastrukturen:

Ein Blick auf aktuelle Bedrohungsszenarien und konkrete Beispiele, die die Notwendigkeit physischer Sicherheitsmaßnahmen unterstreichen. -

Schlüsselkomponenten der physischen Sicherheit:

Wir beleuchten die wichtigsten Elemente wie Objekt- und Perimeterschutz, Zugangskontrollen, Umgebungsüberwachung, Detektionsgeräte und Brandschutz. -

Integration von Mensch, Technik und Prozessen:

Wie eine Kombination dieser Elemente zu effektiveren Sicherheitslösungen führt. -

Herausforderungen und Lösungen:

Identifikation von Schwachstellen, Sicherheitsmanagement und kontinuierliche Verbesserung durch Schulungen und Tests. -

Praktische Umsetzung und Fallstudien:

Beispiele erfolgreicher Implementierungen und Kundenberichte.

Unser Ziel ist es, Ihnen ein umfassendes Verständnis der physischen Sicherheit und deren Anwendung zum Schutz kritischer Infrastrukturen zu vermitteln. Bleiben Sie dran und erfahren Sie, wie Sie Ihre Einrichtungen bestmöglich sichern können.

Was ist physische Sicherheit?

Definition und grundlegende Konzepte

Physische Sicherheit bezieht sich auf den Schutz von Personen, Eigentum und Ressourcen vor physischem Schaden und unbefugtem Zugang. Dies umfasst eine Vielzahl von Maßnahmen, darunter Zugangskontrollen, Überwachungssysteme, Perimeterschutz und Alarmanlagen.

Das Ziel physischer Sicherheitsmaßnahmen ist es, Gefahren zu verhindern oder zu minimieren, die durch physische Angriffe, Einbrüche oder Naturkatastrophen entstehen können.

Zu den grundlegenden Konzepten der physischen Sicherheit gehören:

-

Zugangskontrollen: Systeme und Verfahren, die den Zugang zu geschützten Bereichen regeln.

-

Überwachung: Einsatz von Kameras und Sensoren zur kontinuierlichen Überwachung von Liegenschaften.

-

Perimeterschutz: Physische Barrieren wie Zäune und Mauern, die unerlaubten Zutritt verhindern.

-

Alarmanlagen: Systeme zur Erkennung und Meldung von Sicherheitsvorfällen.

Unterschied zur Cybersecurity

Während die physische Sicherheit den Schutz vor physischen Bedrohungen umfasst, konzentriert sich die Cybersecurity auf den Schutz von Daten und IT-Systemen vor digitalen Angriffen. Beide Sicherheitsbereiche sind essenziell, um die Gesamtsicherheit einer Organisation zu gewährleisten, haben jedoch unterschiedliche Schwerpunkte und Methoden.

-

Physische Sicherheit: Schutz vor Einbrüchen, Vandalismus, Naturkatastrophen und anderen physischen Bedrohungen.

-

Cybersecurity: Schutz vor Hacking, Malware, Phishing und anderen digitalen Bedrohungen.

Trotz der unterschiedlichen Schwerpunkte gibt es Überschneidungen und Synergien zwischen beiden Bereichen. Beispielsweise können physische Sicherheitsmaßnahmen IT-Systeme vor physischen Angriffen schützen, während Cybersecurity-Lösungen die Integrität von Überwachungssystemen gewährleisten.

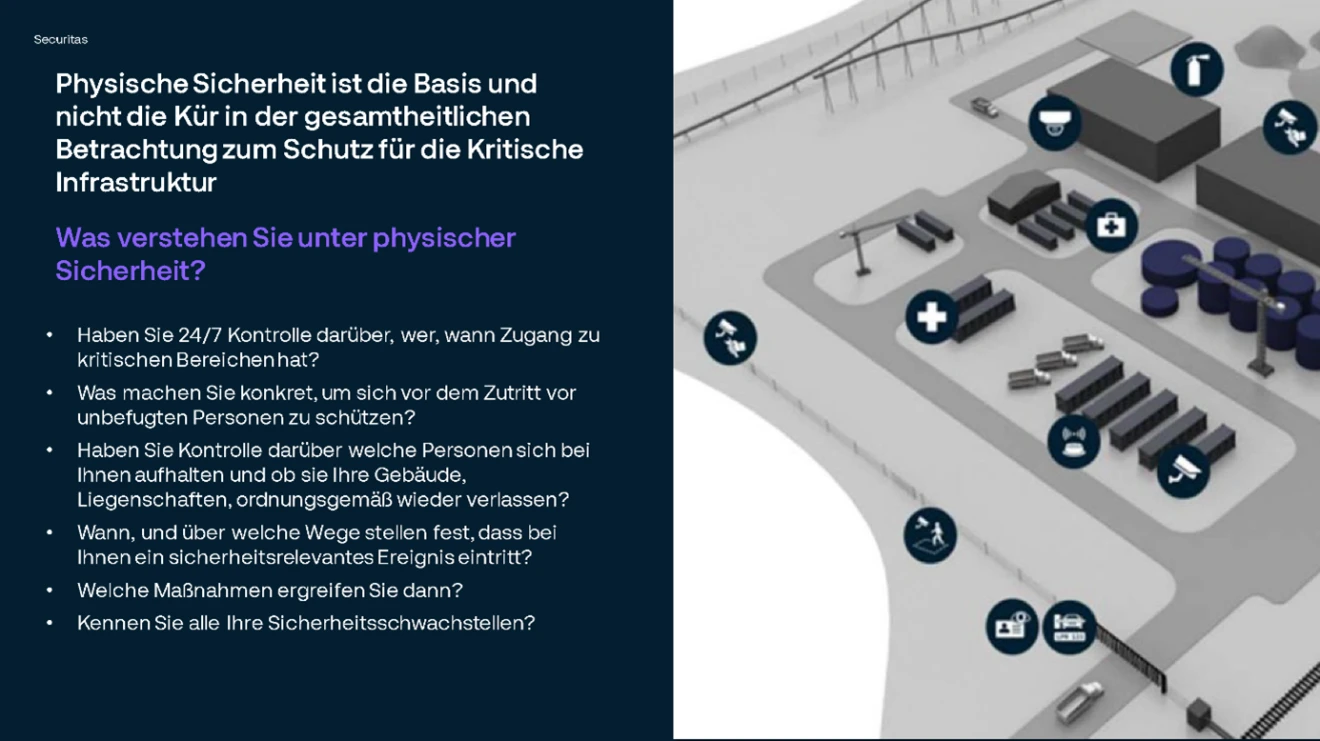

Bedeutung der physischen Sicherheit als Basis für den Schutz kritischer Infrastrukturen

Die physische Sicherheit bildet die Grundlage für den umfassenden Schutz kritischer Infrastrukturen. Ohne physische Sicherheitsmaßnahmen sind selbst die besten Cybersecurity-Lösungen ineffektiv, da Angreifer direkten physischen Zugang zu IT-Systemen und Daten erlangen könnten.

Ein effektiver physischer Schutz stellt sicher, dass:

-

Nur autorisierte Personen Zugang zu sensiblen Bereichen und Informationen haben.

-

Sicherheitsvorfälle frühzeitig erkannt und entsprechende Maßnahmen ergriffen werden können.

-

Die Integrität und Verfügbarkeit kritischer Systeme und Dienstleistungen gewährleistet bleibt.

Durch die Kombination physischer Sicherheitsmaßnahmen mit Cybersecurity-Strategien kann ein ganzheitlicher Schutz gewährleistet werden, der sowohl physische als auch digitale Bedrohungen adressiert. Dies ist besonders wichtig für kritische Infrastrukturen, deren Ausfall oder Beeinträchtigung gravierende Folgen für die Gesellschaft haben kann.

Bedrohungen für kritische Infrastrukturen

Kritische Infrastrukturen, wie Energieversorger, Wasserwerke, Kommunikationsnetze und Transportdienste, stehen zunehmend im Fokus von Bedrohungen. Diese Bedrohungen reichen von gezielten Angriffen bis hin zu Naturkatastrophen, die den Betrieb und die Sicherheit dieser essenziellen Dienste gefährden können.

Beispiele aus den letzten Jahren verdeutlichen die Vielfalt und Ernsthaftigkeit dieser Bedrohungen:

-

Einbruch und Vandalismus: Immer wieder gibt es Vorfälle, bei denen unbefugte Personen physisch in sensible Bereiche eindringen, wie der Fall in Hamburg, bei dem jemand mit einem Fahrzeug auf das Rollfeld eines Flughafens gefahren ist.

-

Terroristische Anschläge: Terrorgruppen haben in der Vergangenheit versucht, kritische Infrastrukturen anzugreifen, um Chaos zu stiften und wirtschaftlichen Schaden zu verursachen.

-

Naturkatastrophen: Ereignisse wie Überschwemmungen, Stürme und Erdbeben können erhebliche physische Schäden an kritischen Infrastrukturen verursachen.

Relevanz physischer Sicherheitsmaßnahmen angesichts wachsender Bedrohungen

Angesichts der zunehmenden Bedrohungslage wird die Relevanz physischer Sicherheitsmaßnahmen immer deutlicher. Diese Maßnahmen sind entscheidend, um den physischen Schutz kritischer Infrastrukturen zu gewährleisten und somit das Risiko für Betriebsunterbrechungen und Schäden zu minimieren.

Physische Sicherheitsmaßnahmen bieten mehrere Vorteile:

-

Frühzeitige Erkennung und Abwehr: Durch den Einsatz von Überwachungssystemen und Alarmanlagen können Bedrohungen schnell identifiziert und abgewehrt werden.

-

Zugangskontrollen: Strenge Zugangskontrollen verhindern, dass Unbefugte Zutritt zu sensiblen Bereichen erhalten.

-

Robustheit und Redundanz: Physische Barrieren und Schutzmechanismen erhöhen die Widerstandsfähigkeit gegen verschiedene Arten von Angriffen und Naturereignissen.

Durch die Implementierung robuster physischer Sicherheitsmaßnahmen können Betreiber kritischer Infrastrukturen sicherstellen, dass ihre Dienste auch in Krisenzeiten zuverlässig und sicher verfügbar bleiben. Dies ist nicht nur für die Betreiber selbst, sondern auch für die gesamte Gesellschaft von entscheidender Bedeutung.

Schlüsselkomponenten der physischen Sicherheit

Objekt- und Perimeterschutz

Der Schutz von Gebäuden und Anlagen beginnt mit einem robusten Objekt- und Perimeterschutz. Diese Maßnahmen sind darauf ausgelegt, unbefugten Zugang zu verhindern und potenzielle Eindringlinge abzuschrecken.

Zaun- und Barrierenmanagement

-

Zäune und Mauern: Klassische physische Barrieren, die den Zugang zu einem Gelände verhindern.

-

Sicherheitsbarrieren: Schranken und Bollards, die unbefugtes Eindringen von Fahrzeugen verhindern.

-

Intelligente Barrieren: Systeme, die mit Sensoren ausgestattet sind, um Bewegungen zu erkennen und Alarm auszulösen.

Einsatz von Bewegungssensoren und Thermalkameras

-

Bewegungssensoren: Erfassen Bewegungen im überwachten Bereich und lösen Alarme aus.

-

Thermalkameras: Diese Kameras erkennen Wärmeunterschiede und können Eindringlinge auch bei schlechten Lichtverhältnissen oder bei Dunkelheit identifizieren.

Zugangskontrollen

Zugangskontrollen sind essenziell, um sicherzustellen, dass nur autorisierte Personen Zugang zu sensiblen Bereichen haben.

Physische Schlüssel vs. elektronische Zutrittskarten

-

Physische Schlüssel: Traditionelle Methode der Zutrittskontrolle, jedoch schwer zu überwachen und zu verwalten.

-

Elektronische Zutrittskarten: Bieten eine flexiblere und sicherere Methode zur Zutrittskontrolle. Sie können schnell deaktiviert und aktualisiert werden.

Remote Access Management

-

Fernsteuerung des Zugangs: Ermöglicht es, Zugangsrechte aus der Ferne zu verwalten, ohne dass physische Schlüssel oder Karten ausgetauscht werden müssen.

-

Echtzeitüberwachung: Administratoren können in Echtzeit überwachen, wer Zutritt zu bestimmten Bereichen hat.

Umgebungsüberwachung

Eine umfassende Überwachung der Umgebung ist entscheidend, um Bedrohungen frühzeitig zu erkennen und schnell zu reagieren.

Einsatz moderner Videotechnik und KI-gestützter Überwachungssysteme

-

Videokameras: Überwachen kontinuierlich das Gelände und die Gebäude.

-

KI-gestützte Systeme: Analysieren Videomaterial in Echtzeit, erkennen verdächtige Aktivitäten und lösen Alarme aus.

Alarmverifikation und frühzeitige Intervention

-

Alarmverifikation: Bestätigt Alarme durch visuelle Überprüfung, um Fehlalarme zu reduzieren.

-

Frühzeitige Intervention: Ermöglicht es Sicherheitskräften, schnell auf Vorfälle zu reagieren und potenzielle Schäden zu minimieren.

Detektionsgeräte und Brandschutz

Detektionsgeräte und Brandschutzmaßnahmen sind entscheidend, um frühzeitig auf sicherheitsrelevante Ereignisse reagieren zu können.

Frühwarnsysteme und Brandmeldetechnik

-

Frühwarnsysteme: Erkennen Gefahren wie Rauch, Feuer oder Gaslecks frühzeitig und alarmieren die zuständigen Stellen.

-

Brandmeldetechnik: Integrierte Systeme, die Brände erkennen und automatisch Alarm schlagen.

Zusammenarbeit mit Behörden und Feuerwehr

-

Koordination mit Behörden: Enge Zusammenarbeit mit lokalen Sicherheitsbehörden und der Feuerwehr, um im Notfall schnell und effizient reagieren zu können.

-

Notfallpläne: Gemeinsame Entwicklung und regelmäßige Überprüfung von Notfallplänen, um auf verschiedene Szenarien vorbereitet zu sein.

Durch die Kombination dieser Schlüsselkomponenten kann ein umfassender Schutz gewährleistet werden, der die Sicherheit kritischer Infrastrukturen erheblich erhöht.

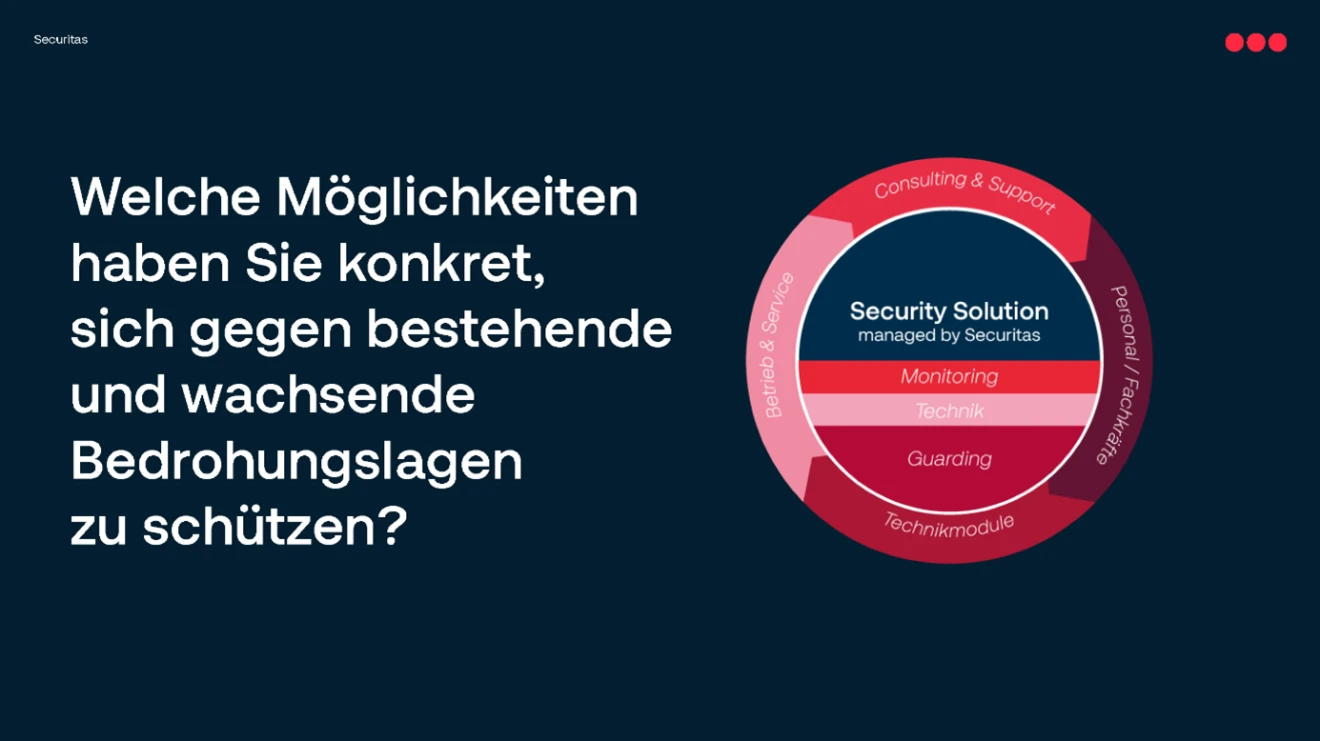

Integration von Mensch, Technik und Prozessen

Kombinierte Sicherheitslösungen (Security Solutions)

Um die Sicherheit kritischer Infrastrukturen effektiv zu gewährleisten, ist eine integrierte Herangehensweise erforderlich, die Mensch, Technik und Prozesse miteinander verknüpft. Diese kombinierten Sicherheitslösungen, auch bekannt als Security Solutions, bieten eine ganzheitliche und maßgeschneiderte Schutzstrategie.

-

Verzahnung von Personal und Technik: Sicherheitskräfte werden durch moderne Technik unterstützt, wodurch deren Effizienz und Effektivität erhöht wird.

-

Anpassung an individuelle Bedürfnisse: Jede Sicherheitslösung wird spezifisch auf die Anforderungen der jeweiligen Infrastruktur abgestimmt, um maximale Sicherheit zu gewährleisten.

-

Skalierbarkeit: Diese Lösungen können je nach Bedarf erweitert oder angepasst werden, um den sich ändernden Bedrohungslagen gerecht zu werden.

Prozessoptimierung durch moderne Sicherheitstechnik

Der Einsatz moderner Sicherheitstechnik trägt wesentlich zur Optimierung sicherheitsrelevanter Prozesse bei. Durch den Einsatz fortschrittlicher Technologien können Sicherheitsmaßnahmen präziser und schneller umgesetzt werden.

-

Automatisierung: Viele Routineaufgaben können automatisiert werden, was menschliche Fehler reduziert und die Effizienz erhöht.

-

Echtzeitüberwachung: Moderne Überwachungssysteme ermöglichen eine kontinuierliche und sofortige Erfassung sicherheitsrelevanter Ereignisse.

-

Datenintegration: Verschiedene Sicherheitssysteme (wie Zugangskontrollen, Videotechnik und Alarmanlagen) werden in ein zentrales System integriert, das eine umfassende Überwachung und Analyse ermöglicht.

Effiziente Handlungsfähigkeit und Schadensminimierung

Durch die Integration von Mensch, Technik und Prozessen wird die Fähigkeit, schnell und effizient auf sicherheitsrelevante Vorfälle zu reagieren, erheblich verbessert. Dies trägt maßgeblich zur Minimierung von Schäden und Risiken bei.

-

Schnelle Reaktionszeiten: Durch die Automatisierung und zentrale Überwachung können Vorfälle frühzeitig erkannt und Sicherheitskräfte schnell mobilisiert werden.

-

Koordinierte Maßnahmen: Integrierte Systeme ermöglichen eine bessere Koordination zwischen verschiedenen Sicherheitsteams und externen Partnern, wie Polizei und Feuerwehr.

-

Risikobewertung und Prävention: Durch kontinuierliche Überwachung und Analyse sicherheitsrelevanter Daten können potenzielle Bedrohungen frühzeitig identifiziert und präventive Maßnahmen ergriffen werden.

Die Integration von Mensch, Technik und Prozessen bietet somit einen umfassenden Schutz und verbessert die Gesamtwirksamkeit der Sicherheitsmaßnahmen. Dies ist besonders wichtig für kritische Infrastrukturen, deren Sicherheit und Betriebsfähigkeit essenziell für die Gesellschaft sind.

Herausforderungen und Lösungen

Schwachstellenanalyse

Um die Sicherheit kritischer Infrastrukturen zu gewährleisten, ist eine gründliche Schwachstellenanalyse unerlässlich. Dieser Prozess umfasst die Identifikation und Priorisierung von Risiken sowie den Einsatz digitaler Systeme zur Risikoanalyse.

Identifikation und Priorisierung von Risiken

Die erste Herausforderung besteht darin, alle potenziellen Schwachstellen und Bedrohungen zu identifizieren. Dies erfordert eine umfassende Bewertung der physischen Umgebung, der bestehenden Sicherheitsmaßnahmen und der potenziellen Angriffswege. Nach der Identifikation müssen die Risiken priorisiert werden, um Ressourcen effektiv zu nutzen und die kritischsten Bereiche zuerst zu sichern.

Einsatz von digitalen Systemen zur Risikoanalyse

Moderne digitale Systeme spielen eine entscheidende Rolle bei der Risikoanalyse. Tools zur Risikobewertung und -überwachung können Daten in Echtzeit erfassen und analysieren, um potenzielle Bedrohungen frühzeitig zu erkennen. Diese Systeme bieten detaillierte Einblicke und ermöglichen eine proaktive Sicherheitsplanung.

Sicherheitsmanagement

Ein effektives Sicherheitsmanagement erfordert gut ausgebildetes Personal und durchdachte Prozesse, um auf verschiedene Bedrohungsszenarien vorbereitet zu sein.

Definition und Schulung von Personal mit kritischen Funktionen

Mitarbeiter, die in sicherheitskritischen Bereichen tätig sind, müssen klar definierte Rollen und Verantwortlichkeiten haben. Dies beinhaltet regelmäßige Schulungen, um sicherzustellen, dass sie die neuesten Sicherheitsprotokolle und -technologien verstehen und anwenden können.

Entwicklung von Krisenreaktionsplänen und Notfallvorsorge

Ein weiterer wichtiger Aspekt des Sicherheitsmanagements ist die Entwicklung von Krisenreaktionsplänen. Diese Pläne sollten detaillierte Anweisungen für den Umgang mit verschiedenen Arten von Sicherheitsvorfällen enthalten und regelmäßig aktualisiert werden. Eine effektive Notfallvorsorge stellt sicher, dass alle Beteiligten wissen, wie sie im Ernstfall reagieren müssen.

Fazit

Zusammenfassung der wichtigsten Punkte

Die physische Sicherheit spielt eine zentrale Rolle beim Schutz kritischer Infrastrukturen. Sie umfasst Maßnahmen wie Objekt- und Perimeterschutz, Zugangskontrollen, Umgebungsüberwachung sowie Detektions- und Brandschutzgeräte. Die Integration von Mensch, Technik und Prozessen bietet eine umfassende Sicherheitslösung, die die Effizienz und Handlungsfähigkeit verbessert und gleichzeitig Risiken minimiert. Regelmäßige Schwachstellenanalysen, Schulungen und Penetrationstests sind notwendig, um die Sicherheitsmaßnahmen kontinuierlich zu verbessern und auf dem neuesten Stand zu halten.

Ausblick auf zukünftige Entwicklungen und Technologien im Bereich der physischen Sicherheit

Die Zukunft der physischen Sicherheit wird durch technologische Fortschritte geprägt sein. Künstliche Intelligenz und maschinelles Lernen werden die Fähigkeit zur Erkennung und Reaktion auf Bedrohungen weiter verbessern. Neue Überwachungstechnologien, wie Drohnen und fortschrittliche Sensorik, bieten zusätzliche Möglichkeiten zur Sicherung kritischer Infrastrukturen. Zudem werden integrierte Sicherheitssysteme, die nahtlos physische und cyberbezogene Sicherheitsmaßnahmen verbinden, an Bedeutung gewinnen.

Für weiterführende Informationen und um sich die Vorträge unserer Veranstaltung „Schutz kritischer Infrastruktur“ anzusehen, besuchen Sie bitte die folgende Webseite: kommune-digital-forum.de.

Laden Sie sich hier eine kostenfreie Checkliste herunter

Entdecken Sie die umfassende Checkliste zur physischen Sicherheit! Scannen Sie den QR-Code, um sofortigen Zugriff auf bewährte Maßnahmen und Strategien zum Schutz Ihrer kritischen Infrastrukturen zu erhalten.

Passend zum Thema

Schutz kritischer Infrastruktur in der modernen Kommune

Wir präsentieren Ihnen technologische Lösungen für die Sicherstellung kritischer Infrastruktur.

Weitere Artikel

Schutz kritischer Infrastrukturen

Entdecken Sie, wie Zusammenarbeit und innovative Lösungen die Resilienz kritischer Infrastrukturen stärken.

KRITIS-Dachgesetz & NIS2-Direktive: Strategien für eine sichere Infrastruktur in 2024

KRITIS-Dachgesetz: Erfahren Sie, wie Ihre Organisation die neuen IT-Sicherheitsanforderungen meistern kann. Inklusive Tipps und Experteneinblicke.